Mais um fabricante de spyware do governo foi preso depois que seus clientes usaram aplicativos Android falsos para instalar seu software de vigilância em alvos, de acordo com um novo relatório.

Na quinta-feira, o Osservatorio Nessuno, uma organização italiana de direitos digitais que pesquisa spyware, publicou um relatório em um novo malware chamado Morpheus. O spyware, que se disfarça como um aplicativo de atualização de telefone, é capaz de roubar uma ampla gama de dados do dispositivo do alvo pretendido.

As descobertas dos investigadores mostram que a procura de spyware pelas agências policiais e de inteligência é tão elevada que existe um grande número de empresas que fornecem esta tecnologia, algumas das quais operam fora dos holofotes do público.

Neste caso, o Osservatorio Nessuno concluiu que o spyware é fabricado pela IPS, uma empresa italiana que opera há mais de 30 anos fornecendo a chamada tecnologia tradicional de intercepção legal, ou seja, ferramentas utilizadas pelos governos para capturar as comunicações em tempo real de uma pessoa que fluem através das redes de fornecedores de telefone e Internet.

De acordo com o site do IPSa empresa opera em mais de 20 países, embora isso provavelmente não se refira ao seu produto de spyware, que até hoje era segredo. A empresa lista várias forças policiais italianas entre os seus clientes.

A IPS não respondeu ao pedido do TechCrunch para comentar o relatório.

Os pesquisadores chamaram o spyware de “baixo custo” Morpheus porque ele se baseia no mecanismo de infecção rudimentar de enganar os alvos para que instalem o spyware por conta própria.

Os fabricantes de spyware governamental mais avançados, como o NSO Group e a Paragon Solutions, permitem que os seus clientes governamentais infectem os seus alvos com técnicas invisíveis, conhecidas como ataques de clique zero, que instalam o malware de uma forma completamente furtiva e invisível, explorando vulnerabilidades caras e difíceis de encontrar que rompem as defesas de segurança de um dispositivo.

Neste caso, os investigadores disseram que as autoridades tiveram ajuda da operadora de telemóvel do alvo, que começou a bloquear deliberadamente os dados móveis do alvo. Nesse ponto, a operadora de telecomunicações enviou um SMS ao alvo, solicitando-lhe que instalasse um aplicativo que deveria ajudá-lo a atualizar o telefone e recuperar o acesso aos dados do celular. Esta é uma estratégia que foi bem documentada noutros casos envolvendo outros fabricantes italianos de spyware.

Depois que o spyware foi instalado, ele abusou dos recursos de acessibilidade integrados do Android, que permitem que o spyware leia os dados na tela da vítima e interaja com outros aplicativos. O malware foi projetado para acessar todo tipo de informação no dispositivo, segundo os pesquisadores.

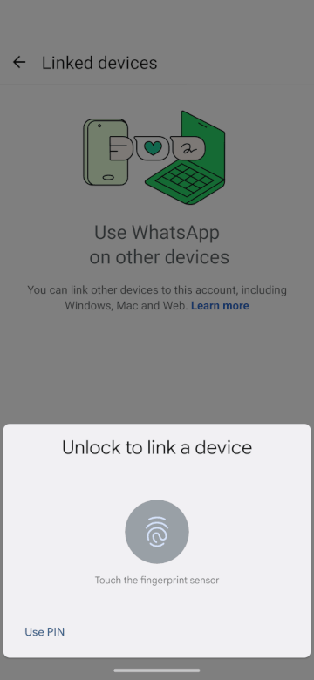

O spyware então solicitou uma atualização falsa, mostrou ao alvo uma tela de reinicialização e, finalmente, falsificou o aplicativo WhatsApp, pedindo ao alvo que fornecesse sua biometria para provar que era ele. Sem o conhecimento do alvo, a torneira biométrica concedeu ao spyware acesso total à sua conta do WhatsApp, adicionando um dispositivo à conta. Esta é uma estratégia conhecida utilizada por hackers governamentais na Ucrânia, bem como numa recente campanha de espionagem em Itália.

Uma empresa antiga com um novo spyware

Os pesquisadores do Osservatorio Nessuno, que pediram para serem referidos apenas pelos primeiros nomes, Davide e Giulio, concluíram que o spyware pertence ao IPS com base na infraestrutura do spyware.

Em particular, um dos endereços IP utilizados na campanha foi registado na “IPS Intelligence Public Security”.

Os dois também encontraram vários fragmentos de código que continham frases em italiano – algo que aparentemente se tornou tradição entre a indústria italiana de spyware. O código do malware incluía palavras em italiano, incluindo referências a Gomorra, o famoso livro e programa de TV sobre a máfia napolitana, e “espaguete”.

Davide e Giulio disseram ao TechCrunch que não podem fornecer detalhes sobre quem era o alvo, mas disseram acreditar que o ataque está “relacionado ao ativismo político” na Itália, um mundo onde “este tipo de ataques direcionados é muito comum hoje em dia”.

Um pesquisador de uma empresa de segurança cibernética disse ao TechCrunch que sua empresa tem rastreado esse malware específico. Depois de analisar o relatório do Osservatorio Nessuno, o pesquisador disse que o malware foi definitivamente desenvolvido por um fabricante italiano de tecnologia de vigilância.

A IPS é a mais recente de uma longa lista de fabricantes italianos de spyware que preencheram o vazio deixado pela extinta empresa italiana Hacking Team, uma das primeiras fabricantes de spyware do mundo. A empresa controlava uma grande fatia do mercado local, além de vender no exterior antes de ser hackeada e, posteriormente, vendida e renomeada. Nos últimos anos, os pesquisadores expuseram publicamente vários fabricantes italianos de spyware, incluindo CY4GATE, Sistema GR, Movia, Nego, Raxir, Laboratório RCSe, mais recentemente, SIO.

No início deste mês, o WhatsApp notificou cerca de 200 usuários que instalaram uma versão falsa do aplicativo, que na verdade era um spyware fabricado pela SIO. Em 2021, procuradores italianos suspendeu seu uso de spyware CY4GATE e SIO devido a sérios problemas de funcionamento.

Quando você compra por meio de links em nossos artigos, podemos ganhar uma pequena comissão. Isso não afeta nossa independência editorial.