A coleção de milhões de computadores hackeados conhecidos como Aisuru e Kimwolf foi usada para lançar alguns dos maiores ataques distribuídos de negação de serviço (DDoS) já vistos. Agora, as agências de aplicação da lei dos Estados Unidos eliminaram ambos da Internet, juntamente com duas das outras hordas de computadores sequestrados – conhecidos como botnets – numa única e ampla remoção.

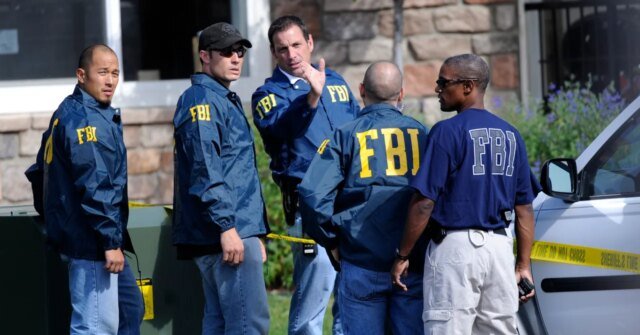

Na quinta-feira, o Departamento de Justiça dos EUA, trabalhando com a agência de combate ao crime cibernético do Departamento de Defesa dos EUA, conhecida como Serviço de Investigação Criminal de Defesa, anunciou que havia desmantelado quatro enormes botnets em uma única operação, removendo os servidores de comando e controle usados para comandar os exércitos de dispositivos comprometidos controlados por hackers, conhecidos pelos nomes JackSkid, Mossad, Aisuru e Kimwolf. Juntos, os operadores das quatro botnets acumularam mais de 3 milhões de dispositivos, disse o Departamento de Justiça, e muitas vezes venderam o acesso a esses dispositivos a outros hackers criminosos, bem como usaram-nos para atingir vítimas com inundações esmagadoras de tráfego de ataque para colocar sites e serviços de Internet offline.

Aisuru e Kimwolf, um botnet distinto, mas relacionado ao Aisuru, compreendiam juntos mais de um milhão de dispositivos, de acordo com a empresa de defesa DDoS Cloudflarecom Aisuru infectando uma variedade de dispositivos, desde DVRs a dispositivos de rede e webcams, e sua ramificação Kimwolf infectando dispositivos Android, incluindo smart TVs e decodificadores. A Cloudflare afirma que as duas botnets, trabalhando em conjunto, realizaram um ataque cibernético contra um cliente da Cloudflare em novembro passado, que atingiu mais de 30 terabits de dados por segundo, quase três vezes o tamanho do maior ataque anterior.

Nenhuma prisão foi anunciada imediatamente junto com as remoções, mas uma declaração do Departamento de Justiça observou que o governo dos EUA estava colaborando com as autoridades canadenses e alemãs, “que tinham como alvo indivíduos que operavam essas botnets”.

“Os Estados Unidos estão firmes no nosso compromisso de salvaguardar a infra-estrutura crítica da Internet e de combater os cibercriminosos que põem em risco a sua segurança, onde quer que vivam”, escreveu o procurador dos EUA, Michael J. Heyman, num comunicado.

Das quatro botnets eliminadas na operação, Aisuru ganhou mais notoriedade, graças a uma série de ataques cibernéticos recordes ou quase recordes que realizou no outono passado. A botnet, cujo uso foi alugado como muitos desses serviços “booter”, oferecendo suas capacidades disruptivas de força bruta a qualquer pessoa disposta a pagar, tem sido mais visivelmente contra serviços de jogos como Minecraft e o jornalista independente de segurança cibernética Brian Krebs. Krebs, que investigou extensivamente o botnet underground e Aisuru em particular, sofreu repetidos ataques da botnet no ano passado.

Então, em novembro, a Cloudflare absorveu um ataque combinado recorde de Aisuru e Kimwolf que durou apenas 35 segundos, mas atingiu 31,4 terabits por segundo, um volume de tráfego de ataque quase o triplo do tamanho de qualquer outro visto antes. (A empresa não revelou quais de seus clientes foram atingidos pelo ataque.)

Em um relatório sobre o estado do ecossistema DDoS, a Cloudflare descreveu o tráfego máximo de ataque das botnets Aisuru e Kimwolf combinadas como equivalente a “as populações combinadas do Reino Unido, Alemanha e Espanha, todas digitando simultaneamente o endereço de um site e pressionando ‘enter’ no mesmo segundo”. A botnet foi capaz, escreveram os analistas da Cloudflare, de “lançar ataques DDoS que podem paralisar infraestruturas críticas, travar a maioria das soluções legadas de proteção DDoS baseadas na nuvem e até mesmo interromper a conectividade de nações inteiras”.

Na verdade, todas as quatro botnets interrompidas pela operação nos EUA eram variantes do Mirai, uma botnet da Internet das Coisas que apareceu pela primeira vez em 2016, quebrou recordes na altura pela dimensão dos ataques cibernéticos que permitiu e acabou por ser utilizada num ataque ao fornecedor de serviços de nomes de domínio Dyn, que derrubou 175.000 websites simultaneamente em grande parte dos Estados Unidos. Desde então, a base de código da Mirai serviu como ponto de partida para uma década de outras botnets da Internet das Coisas.